المكتبة الرقمية

تقرير حرية الإنترنيت في العراق لسنة 2022

حرية الإنترنت في العراق، بما في ذلك منطقة كردستان، محدودة. بينما تحسنت سرعات الإنترنت والوصول إليها بفضل الاستثمارات في قطاع...

Read moreDetailsمن بغداد.. تحديد ومعالجة احتياجات الموثّقين العراقيين

في الوقت الذي تتعرض فيه حرية التعبير للتهديد المباشر في العراق ، يقدم تقييمنا الأخير للاحتياجات بالتعاون مع مؤسسة أوبن...

Read moreDetailsدليل “كُن آمن” لحماية المدافعين عن حقوق الإنسان

بغداد، 31 تشرين الأول/ أكتوبر 2022 – أطلق مكتب حقوق الإنسان التابع لبعثة الأمم المتحدة لمساعدة العراق (يونامي)، وبالشراكة مع شبكة...

Read moreDetailsتقرير حرية الإنترنيت في العراق لسنة 2021

حرية الإنترنت في العراق، بما في ذلك منطقة كردستان، محدودة. في السنوات الأخيرة، أدى الاستثمار في قطاع الاتصالات في منطقة...

Read moreDetailsانتبه للمحور الافقي المعكوس! – الحلقة الثانية من سلسلة “لا تنخدع بالمخططات”

مرحبا بكم في الحلقة الثانية من سلسلة لا تنخدع بالمخططات. جرت العادة ان المحور الأفقي للمخطط يكون من اليسار الى...

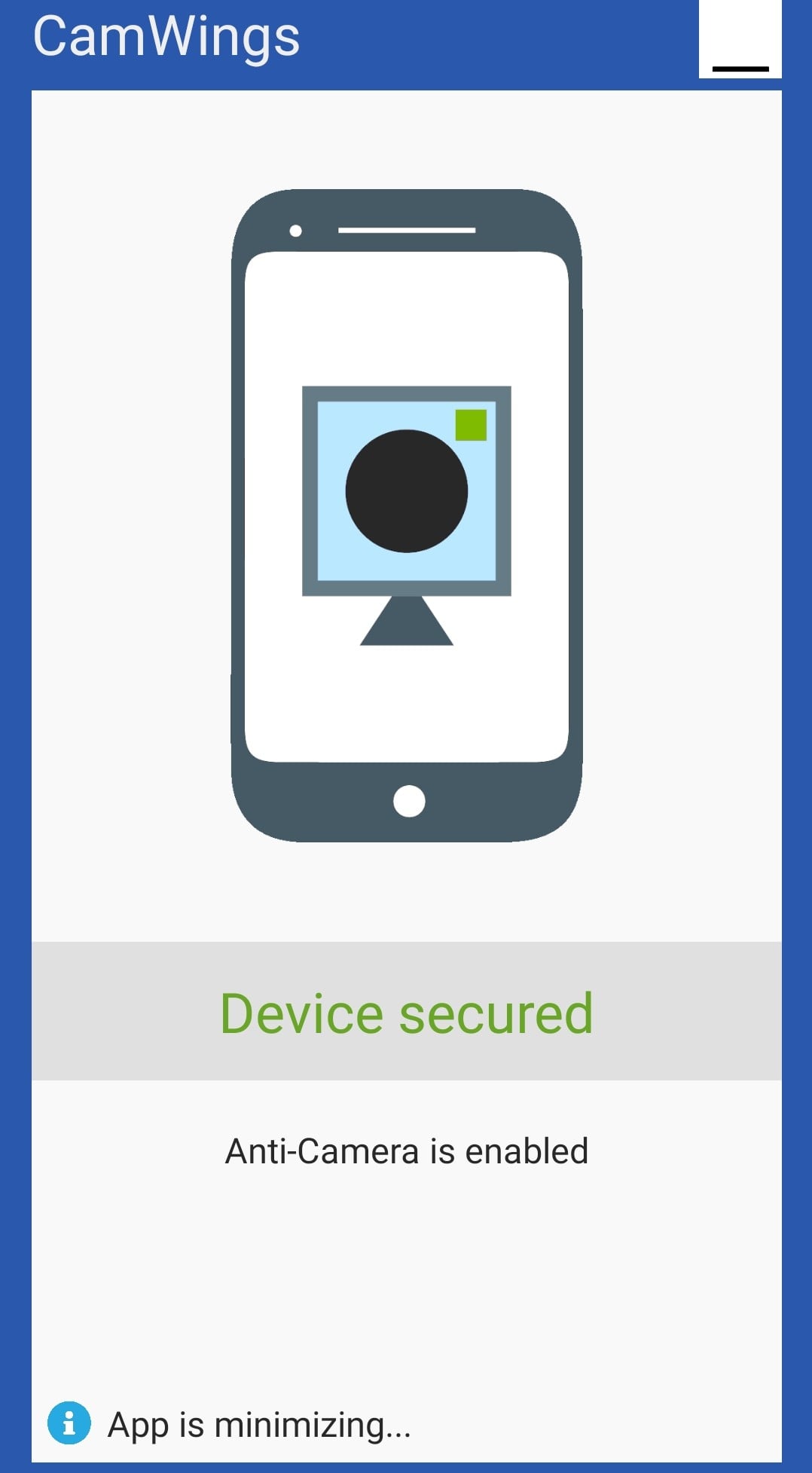

Read moreDetailsدليل تدريبي : أمنع التصوير السري و تصوير الشاشة في هاتفك و تحميل التطبيقات من دون علمك ( مستخدمي الأندرويد)

ان البرمجيات الخبيثة قد تقوم بعدة وظائف في جهازك و من خلال العمليات التي تقوم بها برامج التجسس تستطيع الوصول...

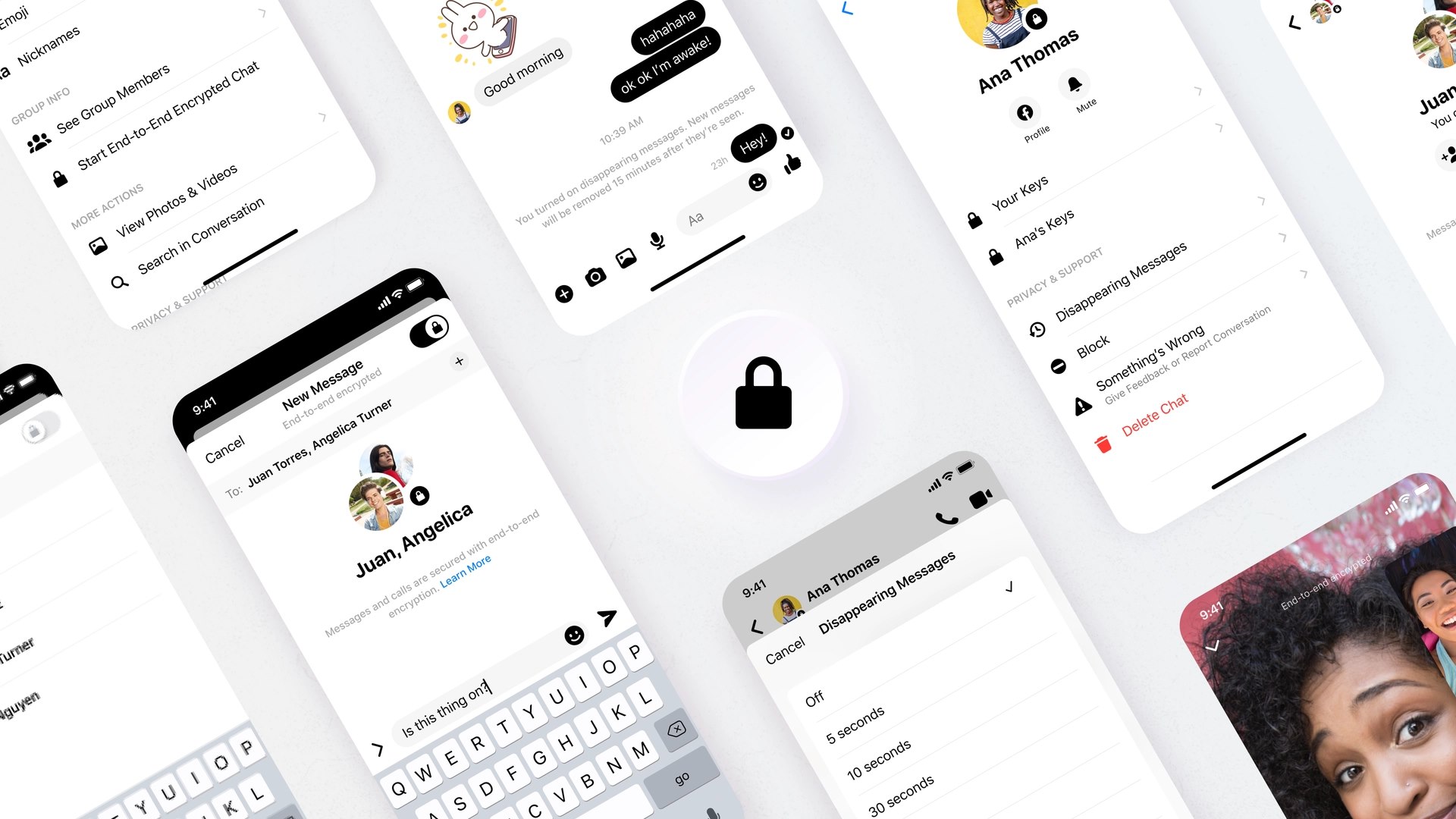

Read moreDetailsالتشفير التام إلى المكالمات الصوتية ومكالمات الفيديو في مسنجر واضافة خيار التشفير التام في رسائل انستاغرام!

تعمل فيسبوك على إضافة التشفير التام إلى المكالمات الصوتية ومكالمات الفيديو في مسنجر واضافة خيار التشفير التام في رسائل انستاغرام...

Read moreDetailsأفحص هاتفك الآن: برمجية خبيثة تسرق معلومات الفيسبوك و أصابت اشخاص في 144 دولة ومنها العراق

إعداد : محمد المسقطي تم اكتشاف برمجية خبيثة من نوع حصان طروادة تعمل على نظام Android من قبل شركة الأمن...

Read moreDetailsرسوم البيانات غالباً تبدأ من الصفر عمودياً وأفقياً – الحلقة الأولى من سلسلة “لا تنخدع بالمخططات!”

بقلم: أثير العطار كثيرا ما نرى انواع مختلفة من المخططات تحاول ان تشرح لنا طبيعة عينة من البيانات. هناك بعض...

Read moreDetailsدليل تدريبي: فحص جهازك لكشف برامج التجسس بيغاسوس الاسرائيلي (مستخدمي الآيفون)

إعداد : محمد المسقطي المقدمة : نشرت منظمة العفو الدولية و المنصة الإعلامية Forbidden Stories تحقيق حول استخدام أداة إسرائيلية...

Read moreDetails